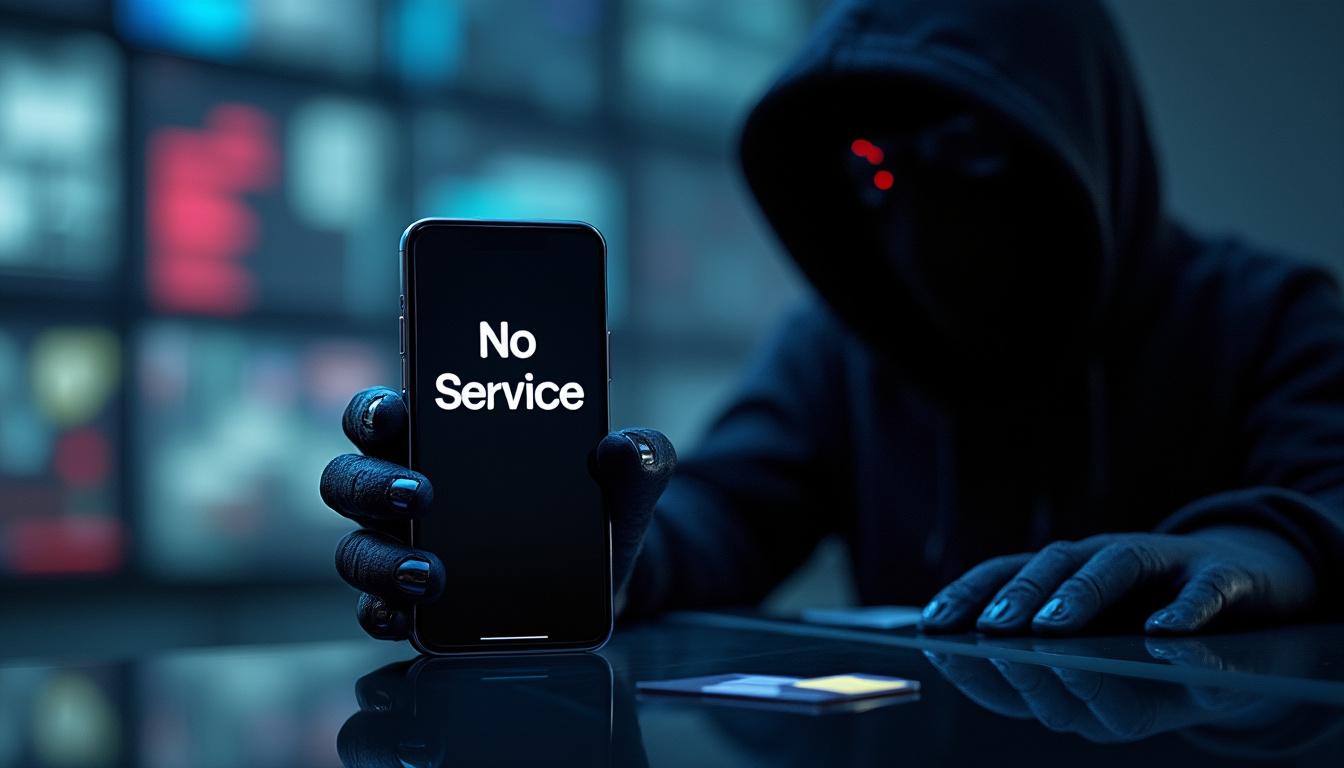

Imaginez : vous êtes sur le point de clôturer une transaction en cryptomonnaie ou de remporter une partie en ligne, et votre téléphone affiche soudain « Pas de service ». Ce silence peut être anodin — ou traduire un piratage de votre carte SIM. En 2025, les autorités en France et en Espagne signalent une recrudescence des fraudes de type SIM Swapping, où l’assaillant transfère votre numéro sur une autre carte pour intercepter vos appels et SMS. Le but est clair : récupérer les codes 2FA envoyés par SMS afin d’accéder à vos comptes bancaires, portefeuilles crypto ou plateformes de gaming. Cet article explique comment repérer les signes piratage, quelles actions mener immédiatement pour bloquer carte SIM et limiter le vol de données, et quelles pratiques adopter pour renforcer votre sécurité mobile. À travers exemples concrets (dont le cas d’un joueur ciblé) et procédures étape par étape, vous apprendrez à détecter une fraude, à contacter les bons interlocuteurs et à mettre en place des solutions piratage efficaces pour protéger vos comptes. Poursuivez la lecture pour repartir avec des mesures pratiques et réalisables dès aujourd’hui.

- Signal principal : perte soudaine de réseau ou « Pas de service » sans raison.

- Technique utilisée : SIM Swapping — transfert frauduleux du numéro.

- Risque : interception des codes 2FA par SMS et accès aux comptes sensibles.

- Réaction immédiate : appeler l’opérateur depuis un autre téléphone et bloquer carte SIM.

- Prévention clé : privilégier les apps d’authentification plutôt que les SMS.

Comment détecter un piratage de carte SIM : signes piratage à connaître

Le scénario de Lucas, joueur et collectionneur de skins, illustre bien la menace : pendant une partie, son téléphone bascule sur « Appels d’urgence uniquement ». Quelques heures plus tard, des achats non autorisés apparaissent sur son compte Steam. Ces indices sont typiques d’un détournement de carte SIM.

Voici les signaux qui doivent vous alerter immédiatement :

- Absence de réseau ou impossibilité d’émettre/recevoir des appels alors que le réseau fonctionne autour de vous.

- Non‑réception de SMS importants, notamment les codes 2FA que vous attendiez.

- Notifications de connexion depuis des appareils inconnus sur vos comptes.

- Messages frauduleux demandant de redémarrer votre appareil — un opérateur officiel ne procédera jamais ainsi par SMS.

- Anomalies sur la facture : appels ou SMS que vous n’avez pas envoyés.

- Localisation incohérente indiquée par « Localiser mon iPhone » ou « Find My Device ».

Si l’un de ces signes apparaît, considérez la compromission comme probable et agissez sans délai.

Insight : un simple test — appeler votre numéro depuis un autre téléphone — peut confirmer si votre ligne a été détournée.

Exemples concrets de détection

Lucas reçoit un SMS de réinitialisation de mot de passe pour sa plateforme de jeu, sans l’avoir demandé. Son ami lui confirme que son numéro sonne depuis un autre téléphone. Résultat : la ligne a été transférée.

Autre cas : Marie remarque des tentatives de connexion à son e‑mail depuis Madrid alors qu’elle est à Lyon. Sa localisation sur l’application de suivi indique un lieu inconnu. Elle contacte son opérateur et découvre qu’une nouvelle SIM a été activée ailleurs.

Insight : croiser plusieurs signaux augmente la probabilité d’un vrai piratage — ne paniquez pas, agissez méthodiquement.

Pour mieux comprendre la mécanique derrière ces incidents, regardez cette vidéo explicative :

SIM Swapping et clonage : fonctionnement du piratage de carte SIM

Deux techniques dominent : le SIM Swapping et le clonage. Chacune suit une logique différente et demande des réponses adaptées.

- Collecte d’information : le pirate récupère des données personnelles via phishing, réseaux sociaux ou fuites de données.

- Usurpation auprès de l’opérateur : il contacte l’opérateur en se faisant passer pour la victime pour obtenir une nouvelle SIM.

- Activation de la SIM frauduleuse : la ligne est transférée, votre SIM réelle est désactivée, vous perdez le réseau.

- Exploitation : le pirate reçoit les SMS et appels, récupère les codes 2FA et accède aux comptes ciblés.

Dans le cas du clonage, le pirate a un accès physique à la carte et duplique ses données. Le clonage est plus rare mais techniquement possible avec du matériel spécialisé.

Insight : comprendre la méthode permet de mieux bloquer la chaîne d’attaque en amont — c’est la clé de la protection.

| Technique | Comment ça marche | Principal risque | Mesure immédiate |

|---|---|---|---|

| SIM Swapping | Usurpation auprès de l’opérateur pour transférer le numéro | Interception des SMS 2FA et accès aux comptes | Bloquer carte SIM en appelant l’opérateur |

| Clonage SIM | Duplication physique de la carte avec matériel spécialisé | Double réception d’appels/SMS, vol discret d’informations | Changer la SIM et vérifier l’intégrité du téléphone |

Pour une démonstration pas à pas du procédé et des mesures techniques, cette ressource vidéo est utile :

Que faire si votre carte SIM a été piratée : étapes pour bloquer carte SIM et sécuriser vos comptes

Chaque minute compte. Voici l’ordre d’action recommandé, prioritaire et chronologique.

- Agir immédiatement : appelez votre opérateur depuis un autre téléphone (fixe ou celui d’un proche) et exigez la désactivation de la SIM frauduleuse.

- Numéros utiles : Orange 3900, SFR 1023, Bouygues 614, Free 3244. Notez l’heure et le nom de votre interlocuteur.

- Sécuriser les comptes sensibles : banque (contactez votre conseiller), email principal (changez le mot de passe depuis un appareil sûr), comptes crypto (déplacez les fonds vers un wallet offline si possible).

- Changer les mots de passe sur tous les services importants et révoquer les sessions actives.

- Remplacer la 2FA par des apps : installez Google Authenticator, Authy ou Microsoft Authenticator et migrez vos comptes hors des SMS.

- Signaler la fraude : déposez une plainte et informez votre banque pour limiter le préjudice.

Insight : appeler l’opérateur pour bloquer carte SIM est l’action la plus efficace pour interrompre immédiatement l’accès du pirate.

Checklist rapide à appliquer dans les 24 heures

- Appeler l’opérateur et demander le blocage immédiat.

- Changer le mot de passe de l’email principal et activer une 2FA par application.

- Contacter la banque et surveiller les transactions.

- Révoquer les sessions actives sur les plateformes (Steam, réseaux sociaux, etc.).

- Installer un antivirus mobile et analyser l’appareil.

Insight : priorisez la protection de l’email principal et des services financiers — ils sont la porte d’entrée la plus rentable pour un pirate.

Prévention et protection SIM : bonnes pratiques de sécurité mobile

La prévention repose sur des gestes simples mais rigoureux. Voici les mesures à mettre en place pour minimiser le risque de vol de données via la carte SIM.

- Privilégier les apps d’authentification (Authy, Google Authenticator) plutôt que les SMS pour la 2FA.

- Activer un code PIN opérateur pour toute modification de SIM et demander une vérification renforcée lors de la portabilité.

- Limiter les informations publiques sur les réseaux sociaux et éviter les quiz qui récoltent des données personnelles.

- Utiliser un gestionnaire de mots de passe pour générer des mots de passe uniques et complexes.

- Pour les cryptos : stocker les avoirs importants sur un hardware wallet (Ledger, Trezor).

- Surveiller ses comptes : relevés bancaires, alertes de connexion, et notifications de sécurité.

- Mises à jour : garder l’OS et les applications à jour et éviter les Wi‑Fi publics pour les opérations sensibles.

Insight : remplacer la 2FA par SMS par une authentification par application réduit drastiquement le risque d’usurpation via SIM.

Cas particuliers : gaming et crypto

Les comptes gaming et les portefeuilles NFT/crypto attirent les pirates. Vos items ou NFT peuvent valoir des milliers d’euros et justifient une sécurité renforcée.

- Activez Steam Guard via l’application mobile et ne liez pas le même e‑mail pour les jeux et la banque.

- Utilisez plusieurs portefeuilles : un pour trading, un pour stockage à long terme, et un hardware wallet pour les montants élevés.

- Méfiez-vous des plateformes de trading de skins non vérifiées et des propositions d’échange venant d’inconnus.

Insight : pour les gamers et détenteurs de cryptos, la segmentation des comptes et l’utilisation d’un hardware wallet sont indispensables.

Quels sont les premiers signes annonciateurs d’un piratage de carte SIM ?

Les signaux les plus fréquents sont la perte soudaine de réseau (« Pas de service »), la non‑réception de SMS 2FA, des notifications de connexions inconnues et des appels/SMS apparaissant sur votre facture sans que vous les ayez passés.

Que faire en priorité si mon téléphone affiche ‘Pas de service’ sans explication ?

Appelez immédiatement votre opérateur depuis un autre téléphone pour demander la désactivation de la SIM frauduleuse et le rétablissement de votre ligne sur une nouvelle carte. Notez le nom de l’interlocuteur et l’heure de l’appel pour constituer des preuves.

La 2FA par SMS est-elle forcément dangereuse ?

La 2FA par SMS est moins sûre que l’authentification via application. Les attaques de type SIM Swapping visent précisément les codes SMS. Il est recommandé de migrer vers des apps d’authentification ou des clés physiques (YubiKey) pour les comptes sensibles.

Mon compte bancaire a été compromis après un piratage SIM : quelles démarches ?

Contactez immédiatement votre banque, bloquez les paiements, déposez une plainte et fournissez toute trace d’échanges avec l’opérateur. Plus vous agirez vite, plus les chances de limiter le préjudice augmentent.

Comment prévenir les spams SMS et la détection fraude liée à la SIM ?

Limitez la visibilité de vos informations personnelles en ligne, activez un code PIN opérateur, utilisez des apps d’authentification et surveillez vos relevés bancaires régulièrement. Activez aussi les alertes par e‑mail pour tout changement de ligne.